近年、情報セキュリティの重要性が増す中、セキュリティチップは不可欠な存在となりつつあります。本稿では、セキュリティチップの種類、機能、そして選び方について解説します。高度な暗号化技術や物理的なセキュリティ対策を備えたセキュリティチップは、個人情報や機密データの保護に大きく貢献します。様々なデバイスへの搭載が進み、私たちの生活に密着したセキュリティチップの現状と将来展望を、分かりやすくご紹介します。特に、IoT機器や金融取引における活用事例を交えながら、その重要性と可能性を探ります。

セキュリティチップの重要性と種類

日本の市場において、セキュリティチップはデジタル機器のセキュリティを確保するために不可欠な要素となっています。近年、情報漏洩や不正アクセスといったサイバー犯罪が急増していることから、個人情報や機密データを守るためのセキュリティ対策はますます重要視されています。セキュリティチップは、クレジットカードやICカード、スマートフォン、パソコンなど、幅広いデバイスに搭載され、データの暗号化や認証といった重要な役割を担っています。その種類は多岐にわたり、それぞれのデバイスや用途に合わせて最適なチップが選択されています。例えば、金融取引に使用されるチップは、高いセキュリティレベルが求められるため、より高度な暗号化技術を採用していることが多いです。一方、一般消費者向けのデバイスに搭載されるチップは、コストパフォーマンスとセキュリティレベルのバランスが考慮されています。今後、IoTデバイスの普及や5Gネットワークの拡大に伴い、セキュリティチップの需要はさらに増加すると予想され、より高度な技術開発が求められるでしょう。

セキュリティチップの種類と機能

セキュリティチップは、その機能や用途によって様々な種類があります。例えば、暗号化処理を行うチップ、認証機能を持つチップ、データの完全性を検証するチップなどがあります。また、ハードウェアセキュリティモジュール(HSM)のように、より高度なセキュリティ機能を提供するチップもあります。これらのチップは、それぞれ異なるアルゴリズムや技術を用いてセキュリティを確保しており、デバイスやデータの種類、そしてセキュリティレベルの要件によって最適なチップが選択されます。例えば、クレジットカード決済など、高度なセキュリティが求められる用途には、より複雑な暗号化アルゴリズムを採用したチップが使用されます。一方、シンプルな認証機能のみが必要なデバイスには、より簡素なチップが使用される場合があります。

セキュリティチップの搭載デバイス

セキュリティチップは、クレジットカードやICカードなどの金融関連デバイス、スマートフォンやパソコンなどの個人情報を取り扱うデバイス、IoT機器など、幅広いデバイスに搭載されています。それぞれのデバイスにおいて、セキュリティチップはデータの保護や不正アクセス防止に重要な役割を果たしています。例えば、クレジットカードでは、不正な取引を防止するために、チップに暗号化されたカード情報が保存されています。スマートフォンでは、指紋認証や顔認証などの生体認証機能と連携して、デバイスへのアクセスを制限しています。IoT機器では、ネットワークへの不正アクセスやデータの改ざんを防ぐために、セキュリティチップが不可欠となっています。このように、セキュリティチップは様々なデバイスにおいて、安全性を確保するために重要な役割を担っています。

セキュリティチップのセキュリティレベル

セキュリティチップのセキュリティレベルは、チップの種類や搭載されているセキュリティ機能によって異なります。一般的に、より高度な暗号化アルゴリズムやセキュリティ機能を搭載したチップは、より高いセキュリティレベルを誇ります。しかし、セキュリティレベルが高いチップは、コストが高くなる傾向があります。そのため、デバイスの種類や用途に応じて、適切なセキュリティレベルのチップを選択することが重要です。例えば、金融取引に使用されるチップは、高いセキュリティレベルが求められるため、より高度な暗号化技術を採用したチップが使用されます。一方、一般消費者向けのデバイスには、コストパフォーマンスとセキュリティレベルのバランスが考慮されたチップが使用されることが多いです。

セキュリティチップの将来展望

近年、サイバー攻撃の高度化やIoT機器の普及に伴い、セキュリティチップに対する需要はますます高まっています。将来、量子コンピュータなどの技術革新により、既存の暗号化技術が破られる可能性も懸念されています。そのため、より高度なセキュリティ技術を搭載した耐量子コンピューティングに対応したセキュリティチップの開発が求められています。また、AI技術を活用したセキュリティ対策や、複数のセキュリティ技術を組み合わせた複合的なセキュリティシステムの構築も重要になってくるでしょう。 セキュリティチップは、今後もデジタル社会の安全と安心を守る上で、重要な役割を果たし続けるものと期待されます。

| セキュリティチップの種類 | 主な機能 | 適用例 |

|---|---|---|

| スマートカードチップ | データ暗号化、認証 | クレジットカード、ICカード |

| セキュアエレメント | 暗号化、鍵管理、デジタル署名 | スマートフォン、IoTデバイス |

| Trusted Platform Module (TPM) | プラットフォームの信頼性確保 | パソコン、サーバー |

TPMセキュリティチップとは?

TPMセキュリティチップとは、Trusted Platform Moduleの略で、コンピュータのハードウェアに組み込まれた暗号処理を行うセキュリティチップです。 PCのマザーボードや、近年ではスマートフォンなどにも搭載され、ハードウェアレベルでセキュリティを強化する役割を果たしています。 TPMチップは、一意の暗号鍵を生成・保存し、セキュアブートやディスク暗号化、パスワード管理など、様々なセキュリティ機能を実現するために使用されます。 重要なのは、このチップがソフトウェアではなくハードウェアであるため、マルウェアによる攻撃から比較的安全であるという点です。 しかし、TPMチップ自体が完璧に安全というわけではなく、高度な攻撃手法によっては脆弱性が存在する可能性も考慮する必要があります。

TPMチップの主な機能

TPMチップは様々なセキュリティ機能を提供します。 その主な機能は、セキュアブートの検証、ディスクの暗号化、デジタル署名の生成などです。これにより、不正なソフトウェアの起動を防止したり、データの漏洩を防いだり、システムの完全性を確認したりできます。 TPMは、これらの機能をハードウェアレベルで実行するため、ソフトウェアベースのセキュリティ対策よりも高い信頼性と堅牢性を提供します。

- セキュアブート:起動時に、OSやドライバが改ざんされていないかを検証します。

- ディスク暗号化:ハードディスクやSSDのデータを暗号化し、不正アクセスから保護します。

- デジタル署名:ソフトウェアやデータの信頼性を検証するためのデジタル署名を生成します。

TPMチップの種類と規格

TPMチップには、様々な種類と規格が存在します。 最も広く普及しているのは、TPM 1.2とTPM 2.0です。 TPM 2.0は、TPM 1.2に比べてセキュリティ機能が強化され、より高度な暗号化アルゴリズムに対応しています。 また、製造元や搭載されているデバイスによっても仕様が異なる場合があるので、注意が必要です。 最新機種では、TPM 2.0以降が搭載されていることが多くなっています。

- TPM 1.2: 比較的古い規格ですが、多くのデバイスで採用されています。

- TPM 2.0: セキュリティ機能が強化された最新の規格です。

- 製造元による違い: Intel、AMDなど、製造元によって実装方法や機能に違いがあります。

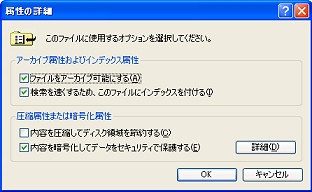

TPMチップの使用方法と設定

TPMチップは、BIOS/UEFI設定で有効化したり、WindowsなどのOSの設定で各種機能を有効化したりすることで使用できます。 具体的な設定方法は、使用しているデバイスやOSによって異なります。 デバイスの取扱説明書やメーカーのウェブサイトを参照して、適切な設定を行う必要があります。 また、TPMチップを効果的に活用するには、適切なセキュリティソフトウェアと組み合わせることが重要です。

- BIOS/UEFI設定: TPMチップを有効にするための設定を行います。

- OSの設定: BitLockerなどのディスク暗号化機能の設定を行います。

- セキュリティソフトウェア: TPMチップと連携するセキュリティソフトウェアを使用することで、セキュリティを強化できます。

TPMチップのセキュリティ上の考慮事項

TPMチップはハードウェアレベルのセキュリティを提供しますが、絶対的な安全性を保証するものではありません。 高度な攻撃や物理的なアクセスによって、TPMチップ自体が改ざんされる可能性も存在します。 そのため、TPMチップを活用する際には、他のセキュリティ対策と組み合わせることが重要です。 また、定期的なファームウェアアップデートを行うことで、セキュリティ脆弱性の修正を行うことが推奨されます。

- 物理的セキュリティ: デバイスへの不正アクセスを防ぐ必要があります。

- ソフトウェアセキュリティ: マルウェア対策ソフトウェアなどを用いた対策が必要です。

- ファームウェアアップデート: 最新のファームウェアに更新することで、セキュリティを維持します。

TPMチップとBitLockerの関係

BitLockerドライブ暗号化は、Windowsオペレーティングシステムで使用可能なディスク暗号化機能であり、TPMチップと密接に連携しています。 BitLockerは、TPMチップによって生成された暗号化キーを安全に保管し、システムの起動時にディスクを自動的に暗号化・復号化します。 TPMチップが搭載されていない場合、BitLockerを使用するには、USBドライブなどの外部キーを使用する必要がありますが、セキュリティレベルはTPMチップを使用する場合より低くなります。

- キー保護: TPMチップはBitLockerの暗号化キーを安全に保管します。

- 自動暗号化/復号化: システムの起動時に自動的に暗号化と復号化が行われます。

- 外部キーの必要性: TPMチップがない場合、外部キーが必要になります。

セキュリティチップの機能は?

セキュリティチップの機能

セキュリティチップの機能は、一言で言うとデータの改ざん防止と認証です。具体的には、ハードウェアレベルでデータの完全性を守り、不正アクセスやなりすましを防ぐための様々な機能を提供します。チップ内部には、暗号化アルゴリズムやデジタル署名といった高度なセキュリティ技術が実装されており、これによって、データの機密性、完全性、可用性を確保しています。 様々な種類のセキュリティチップが存在し、用途によって機能が異なりますが、基本的にはこれらの機能をベースに、より高度なセキュリティを実現しています。

暗号化機能

セキュリティチップの最も重要な機能の一つに暗号化機能があります。データは暗号化されて保存・送信されるため、たとえチップが盗まれたり、不正アクセスを受けたりしても、暗号化キーがなければデータを読み解くことができません。暗号化の種類は、AES、RSAなど、セキュリティレベルに応じて様々なものが用いられています。

- 対称鍵暗号化:暗号化と復号化に同じ鍵を使用する方式。処理速度が速いため、大量のデータの暗号化・復号化に適している。

- 非対称鍵暗号化:暗号化と復号化に異なる鍵を使用する方式。公開鍵と秘密鍵のペアを使用し、安全性が高い。

- ハッシュ関数:データから固定長のハッシュ値を生成する関数。データの改ざん検出に利用される。

認証機能

セキュリティチップは、デバイスやユーザーの認証にも用いられます。例えば、スマートカードやICカードでは、チップ内蔵の秘密鍵を用いて本人確認を行います。また、パソコンやスマートフォンのセキュアブートにも利用され、不正なプログラムの起動を防ぎます。

- パスワード認証:パスワードの照合による認証。

- 生体認証:指紋、顔認証など、生体情報を利用した認証。

- デジタル署名:データの改ざん検出と発信元認証を同時に行う技術。

改ざん検知機能

セキュリティチップは、データの改ざんを検知する機能も備えています。チップ内部のデータに不正な変更が加えられた場合、その事実を検知し、警告を発したり、システムを停止させたりします。これにより、改ざんされたデータが使用されるのを防ぎます。

- ハッシュ値の比較:データのハッシュ値を保存しておき、データに変化があった場合、ハッシュ値の不一致を検知する。

- デジタル署名の検証:デジタル署名を検証することで、データの完全性を確認する。

- 整合性チェック:データの整合性を定期的にチェックし、異常を検知する。

セキュアブート機能

セキュアブートは、デバイス起動時に信頼できるソフトウェアのみを実行させるための機能です。不正なプログラムが起動されるのを防ぎ、システム全体のセキュリティを確保します。セキュリティチップは、このセキュアブートプロセスを制御し、信頼できるブートローダーやオペレーティングシステムのみが実行されるようにします。

- ブートローダーの検証:起動時にブートローダーの整合性を確認する。

- オペレーティングシステムの検証:オペレーティングシステムのデジタル署名を確認する。

- ルートオブトラスト:信頼できる基盤となる要素を確立することで、システム全体のセキュリティを強化する。

物理的セキュリティ機能

セキュリティチップには、物理的な攻撃からチップを守るための機能も備わっています。例えば、チップ内部のデータを保護するために、物理的な破壊を試みられた場合にデータを消去する機能や、チップへの不正なアクセスを検知する機能などがあります。これにより、物理的な攻撃に対しても、データの安全性を確保します。

- タンパー検知:チップへの物理的な攻撃を検知する機能。

- データ消去機能:不正アクセスや物理的攻撃を検知した場合、チップ内のデータを消去する機能。

- 耐タンパーパッケージング:チップを物理的な攻撃から保護するための特殊なパッケージング。

セキュリティチップのクリア方法は?

セキュリティチップのクリア方法

セキュリティチップのクリア方法は、チップの種類、搭載されているデバイス、そしてクリアの目的によって大きく異なります。物理的な破壊による方法から、ソフトウェアによる初期化、専門業者への委託など、様々な方法が存在します。 一般的に、ユーザー自身で安全にクリアできる方法は限られており、誤った操作はデバイスの完全な損壊やデータの irrecoverable な損失につながる可能性があるため、細心の注意が必要です。 具体的な方法は、チップのメーカーやデバイスのマニュアルを参照するか、専門業者に相談する必要があります。

セキュリティチップの種類による違い

セキュリティチップには様々な種類があり、それぞれクリア方法は異なります。例えば、ハードウェアベースのチップは物理的な破壊が必要になる場合もあります。一方、ソフトウェアベースのチップは、特定のコマンドや手順を用いてクリアできる可能性があります。暗号化の種類によっても、クリアの難易度や方法は大きく変わってきます。 間違った方法でクリアを試みると、チップ自体が破損し、復旧不能になる可能性もあります。

- ハードウェアチップ:物理的な破壊(データ復旧不可)が主な方法。

- ソフトウェアチップ:専用のソフトウェアやコマンドを用いた初期化が可能。

- 暗号化の種類による違い:AES, RSAなど、暗号化方式によってクリア方法は大きく異なる。

デバイスの種類によるクリア方法の違い

セキュリティチップを搭載しているデバイスの種類によっても、クリア方法は異なります。スマートフォンやパソコン、クレジットカードなど、デバイスによってアクセス方法やクリア手順が大きく変わるため、デバイスのマニュアルを参照する必要があります。メーカーサポートに問い合わせることも有効な手段です。自己判断による操作は危険を伴うため、専門家のアドバイスを得ることが重要です。

- スマートフォン:工場出荷状態へのリセット機能を利用する場合が多い。

- パソコン:BIOS設定や、ハードウェアレベルでの初期化が必要になる場合もある。

- クレジットカード:カード会社への連絡が必要で、ユーザー自身でのクリアは不可能な場合が多い。

専門業者への委託

データの完全な消去や、高度なセキュリティチップのクリアが必要な場合は、専門業者への委託が安全で確実な方法です。専門業者は適切なツールと知識を持っており、データの漏洩リスクを最小限に抑えながらクリア作業を実施してくれます。ただし、費用はかかることを考慮する必要があります。

- データ復旧の可能性:専門業者であれば、データ復旧の可能性を低減できる。

- 安全性:専門的な知識とツールを用いた安全なクリア作業が可能。

- 費用:作業費用が発生する。

法的および倫理的な配慮

セキュリティチップのクリアは、法的および倫理的な観点から注意深く検討する必要があります。クリアしようとするデバイスが個人所有物であるか、企業所有物であるか、また、そのデータに機密情報が含まれているか否かによって、クリア方法や法的責任が大きく変化します。無断でクリアを行うことは違法となる可能性もあるため、必ず事前に法律や倫理的な側面を考慮する必要があります。

- 個人情報保護:個人情報が含まれる場合、適切な処理方法を選択する必要がある。

- 企業情報保護:企業所有のデバイスの場合、企業の規定に従う必要がある。

- 違法行為:無断でのクリアは違法となる可能性がある。

データのバックアップと復元

セキュリティチップのクリアを行う前に、重要なデータは必ずバックアップしておきましょう。クリア後、データが完全に消去される可能性が高いことを認識し、必要なデータは事前に安全な場所に保存しておく必要があります。バックアップ方法は、データの種類や保存場所によって異なりますが、クラウドサービスや外付けハードディスクなどが一般的です。 万が一、クリア後にデータが必要になった場合に備え、復元手順も事前に確認しておきましょう。

- クラウドサービス:Google Drive、Dropboxなど。

- 外付けハードディスク:物理的なバックアップ媒体。

- 復元手順:事前に確認し、手順書を作成しておくと安心です。

NECのセキュリティチップを初期化するには?

NECセキュリティチップ初期化

NECのセキュリティチップの初期化方法は、チップの種類や搭載されているデバイスによって大きく異なります。汎用的な手順は存在せず、具体的な方法はマニュアルを参照する必要があります。 マニュアルが見当たらない場合は、NECのサポート窓口に問い合わせることが重要です。自己流の操作は、チップの破損やデータ損失につながる可能性があり、非常に危険です。 以下にいくつかの可能性と注意点、そしてよくある質問について説明します。

NECセキュリティチップ初期化の手順:デバイス別

NECのセキュリティチップは、様々なデバイスに搭載されています。PC、サーバー、モバイル機器など、デバイスによって初期化手順は大きく異なります。まずは、対象デバイスのマニュアルを確認してください。 マニュアルには、チップの種類、初期化に必要なツール、具体的な手順などが記載されています。マニュアルが見つからない場合は、NECのサポートサイトで検索するか、直接問い合わせることをお勧めします。

- デバイスのマニュアルを確認する:初期化手順はデバイスによって異なります。

- NECのサポートサイトで情報を検索する:マニュアルが見つからない場合はこちら。

- NECのサポート窓口に問い合わせる:どうしても解決しない場合はこちら。

セキュリティチップの種類による初期化方法の違い

NECが製造するセキュリティチップは、様々な種類が存在し、それぞれ初期化方法が異なります。チップの種類を特定することが、初期化手順を理解する上で最も重要です。 チップの種類は、デバイスのマニュアルやチップ自体に刻印されている情報から確認できます。間違った手順で初期化を行うと、チップが破損したり、データが完全に失われたりする可能性があります。

- チップの種類を特定する:デバイスのマニュアルやチップ本体を確認。

- 対応するマニュアルを探す:特定したチップの種類に対応するマニュアルを確認。

- 専門家の助言を求める:必要であれば、NECのサポートや専門家に相談。

初期化に使用するツールとソフトウェア

セキュリティチップの初期化には、専用のツールやソフトウェアが必要となる場合があります。これらのツールは、NECから提供されている場合と、デバイスメーカーから提供されている場合があります。 ツールを使用する際には、必ずマニュアルをよく読んでから操作してください。間違った操作を行うと、チップが破損したり、データが失われたりする可能性があります。また、不正なツールを使用することは絶対に避けてください。

- 必要なツールやソフトウェアを確認する:デバイスのマニュアルを確認。

- NECまたはデバイスメーカーからツールを入手する:正規のツールを使用する。

- ツールの使用方法を理解する:マニュアルをよく読んでから操作する。

初期化後のデータ復旧の可能性

セキュリティチップを初期化すると、チップに保存されているデータは完全に消去されます。 データの復旧は非常に困難で、ほぼ不可能と考えてください。初期化を行う前に、重要なデータは必ずバックアップを取っておきましょう。バックアップ方法は、データの種類や保存場所によって異なりますので、適切な方法を選択してください。

- 重要なデータのバックアップをとる:初期化前に必ず実施する。

- バックアップ方法を確認する:データの種類と保存場所に合わせた方法を選択。

- バックアップの確認を行う:バックアップが正しく取れているか確認する。

NECサポートへの問い合わせ方法

初期化方法が分からなかったり、問題が発生した場合は、NECのサポート窓口に問い合わせることを強くお勧めします。 問い合わせる際には、デバイスの種類、チップの種類、発生している問題などを明確に伝えましょう。NECのサポートは、専門的な知識を持った担当者が対応してくれるので、安心して相談できます。

- NECのサポートサイトを確認する:問い合わせ方法が記載されている。

- 必要な情報を準備する:デバイスの種類、チップの種類、発生している問題など。

- サポート担当者の指示に従う:指示に従わないと、問題が解決しない可能性がある。

詳細情報

セキュリティチップとは何ですか?

セキュリティチップとは、データの安全性を確保するために、電子機器などに組み込まれている小さな半導体チップのことです。個人情報やクレジットカード情報など、機密性の高いデータを保護するために使用され、不正アクセスやデータ改ざんから守る役割を果たします。種類によって機能は異なりますが、暗号化技術や認証技術などを用いてセキュリティレベルを高めるのが一般的です。

セキュリティチップはどのくらい安全ですか?

セキュリティチップの安全性は、チップの種類や実装方法、そしてソフトウェアのセキュリティレベルなどによって大きく異なります。最新の技術を用いた高性能なチップであれば、非常に高い安全性を実現できますが、古くなったチップや脆弱性のあるソフトウェアと組み合わせることで、セキュリティリスクが高まる可能性があります。定期的なソフトウェアアップデートや適切な使用方法が重要です。

セキュリティチップが搭載されていない機器を使うリスクは何ですか?

セキュリティチップが搭載されていない機器を使用するリスクは、データ漏洩や不正アクセスによる被害を受ける可能性が高いということです。個人情報や金融情報などの重要なデータが盗難や改ざんされる可能性があり、経済的な損失やプライバシー侵害といった深刻な事態につながる危険性があります。安全な機器を選ぶことが非常に重要です。

セキュリティチップの寿命はどのくらいですか?

セキュリティチップの寿命は、チップの種類や使用状況によって異なります。一般的には、数年間は問題なく機能しますが、経年劣化によって性能が低下したり、故障したりする可能性があります。また、ソフトウェアのアップデートによって機能が向上したり、新たな脆弱性対策が施されたりする一方で、古いチップはサポートが終了し、セキュリティリスクが高まる場合もあります。機器の寿命と合わせて考えることが大切です。