高度な脅威防御ソリューションの選定は、今日の複雑化するサイバーセキュリティ環境において極めて重要です。ガートナー社は、高度な脅威防御(ATP)市場を詳細に分析し、ベンダーの評価を提供しています。本稿では、ガートナー社のATPに関する評価、市場トレンド、主要ベンダーの分析を通して、効果的なATP戦略の策定に役立つ知見を提供します。 企業のセキュリティ担当者は、最新のガートナーレポートを理解することで、自社の脅威対策を強化し、サイバー攻撃からビジネスを保護できるでしょう。 本稿が、皆様の意思決定に貢献することを願っています。

Gartnerによる高度な脅威対策(ATP)の評価:日本市場の動向

Gartnerは、高度な脅威対策(ATP)ソリューションの評価において、世界的に高い権威性を有しています。日本市場においても、多くの企業がGartnerの評価を参考に、自社のセキュリティ対策を見直したり、新たなソリューションの導入を検討したりしています。 Gartnerのレポートは、製品の機能、ベンダーの実績、価格設定、顧客サポートなど、多岐にわたる項目を評価しており、企業にとって非常に有益な情報源となっています。特に、近年増加している標的型攻撃やランサムウェア攻撃への対策として、ATPソリューションの重要性はますます高まっており、Gartnerの評価は、最適なソリューションを選択する上で不可欠な要素となっています。日本の企業は、グローバルな視点と日本特有のセキュリティ環境を考慮した上で、Gartnerの評価を参考に、自社に最適なATPソリューションを選択する必要があります。

GartnerのATPマジッククアドラントにおける日本のベンダーの現状

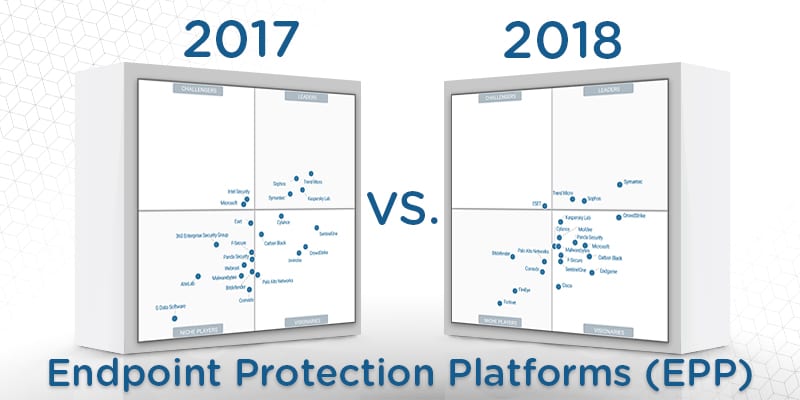

Gartnerのマジッククアドラントは、市場におけるリーダー、チャレンジャー、ビジョナリー、ニッチプレイヤーといった4つの象限でベンダーを分類しています。日本企業は、グローバルな競争力を持つ大手ベンダーだけでなく、日本市場に特化したニッチなベンダーも検討する必要があります。価格帯や機能、サポート体制などを考慮し、自社のニーズに最適なベンダーを選択することが重要です。マジッククアドラントは、その判断材料として非常に役立ちます。また、レポートには、各ベンダーの強みと弱みが詳細に記載されているため、比較検討がしやすくなっています。

日本企業にとって重要なATP機能

日本企業は、多言語対応や日本語によるサポートといった、ローカライズされた機能が重要な選定基準となります。また、GDPRなどの国際的な規制への対応も重要な要素です。さらに、高度な脅威分析機能やインシデントレスポンス機能なども必須となっています。これらの機能によって、サイバー攻撃からの迅速な検知、対応、そして被害の最小化が可能になります。日本市場特有の脅威への対応も考慮する必要があり、ベンダーの対応力も重要な評価ポイントです。

クラウド型ATPとオンプレミス型ATPの比較

日本企業は、クラウド型ATPとオンプレミス型ATPのどちらを選択するか、慎重に検討する必要があります。クラウド型ATPは導入コストが低く、運用も容易な一方、セキュリティに関する懸念もあります。一方、オンプレミス型ATPはセキュリティ面での高い制御性が期待できますが、導入コストや運用コストが高く、専門知識が必要となります。企業規模やセキュリティ要件、予算などを考慮して、最適な導入形態を選択することが重要です。

Gartnerの評価に基づいたATPソリューション導入のベストプラクティス

Gartnerの評価を効果的に活用するためには、自社のセキュリティ要件を明確化し、具体的な選定基準を設けることが重要です。Gartnerのレポートを参考に、複数のベンダーを比較検討し、PoC(概念実証)を実施することで、実際の運用環境でのパフォーマンスを確認する必要があります。また、導入後の効果測定も忘れずに行い、継続的な改善を図ることで、より効果的なセキュリティ対策を実現できます。さらに、人的リソースの確保も重要な要素です。

| 項目 | 重要度 | 考慮事項 |

|---|---|---|

| 機能性 | 非常に高い | 脅威検知、対応、予防機能の充実度 |

| 価格 | 高い | 導入コスト、運用コスト、ライセンス費用 |

| サポート体制 | 高い | 日本語対応、迅速な対応力、専門性の高さ |

| 統合性 | 中程度 | 既存システムとの連携性 |

| セキュリティ | 非常に高い | データ保護、プライバシー保護、コンプライアンス対応 |

What is advanced threat protection?

高度な脅威対策とは

高度な脅威対策(Advanced Threat Protection、ATP)とは、従来のセキュリティ対策では検知できない高度で巧妙なサイバー攻撃から企業や組織を守るための包括的なセキュリティソリューションです。単なるマルウェアの検知だけでなく、攻撃の背後にある意図や行動パターンを分析し、ゼロデイ攻撃や標的型攻撃といった高度な脅威を早期に検知・阻止することを目指します。そのため、多様なセキュリティ技術を統合し、複数のレイヤーで防御を行うことが特徴です。具体的には、ネットワークトラフィックの監視、エンドポイントの保護、クラウドベースの脅威インテリジェンスの活用などが挙げられます。ATPは、常に進化する脅威に対抗するために、機械学習や人工知能といった最新技術を取り入れ、継続的なアップデートと改善が不可欠です。

高度な脅威対策の機能

高度な脅威対策は、単一の機能ではなく、複数の機能を統合することで効果を発揮します。以下に主な機能を挙げます。

- マルウェアの高度な検知:従来のシグネチャベースの検知だけでなく、振る舞い分析やヒューリスティック分析などを用いて、未知のマルウェアや変種マルウェアを検知します。

- フィッシング対策:巧妙なフィッシングメールやウェブサイトを検知し、被害を未然に防ぎます。リアルタイムの脅威インテリジェンスを活用した高度な対策が重要です。

- 侵入検知・防御:ネットワークトラフィックを監視し、不正なアクセスやデータ漏洩を試みる攻撃を検知・阻止します。

ゼロデイ攻撃への対策

ゼロデイ攻撃とは、セキュリティベンダーが未知の脆弱性を認識していない攻撃手法です。ATPは、機械学習や人工知能を用いて、既知の攻撃パターンとは異なる異常な行動を検知し、ゼロデイ攻撃への対策を行います。振る舞い分析によって、未知のマルウェアであっても攻撃行動を特定し、隔離・無効化します。

- サンドボックス環境での実行:未知のファイルやプログラムを安全な仮想環境で実行し、その振る舞いを分析します。

- 異常なネットワークトラフィックの検知:通常とは異なる通信パターンを検知することで、ゼロデイ攻撃の可能性を早期に発見します。

- リアルタイムの脅威インテリジェンスの活用:最新の脅威情報を迅速に収集し、防御策を強化します。

標的型攻撃への対策

標的型攻撃は、特定の組織や個人をターゲットとした、高度で巧妙な攻撃です。ATPは、ソーシャルエンジニアリングなどの手口や、特定のユーザーやシステムへのアクセスを狙う攻撃を検知し、対策を行います。多要素認証やアクセス制御といった対策と組み合わせることで、より効果的な防御を実現します。

- ユーザーとエンティティの行動分析(UEBA):ユーザーやデバイスの行動を分析し、不正なアクセスやデータ漏洩を試みる異常な行動を検知します。

- データ損失防止(DLP):機密データの外部への持ち出しを防止します。

- セキュリティ情報とイベント管理(SIEM):セキュリティログを統合的に管理し、セキュリティインシデントを迅速に検知・対応します。

クラウド環境での高度な脅威対策

クラウド環境は、高度な脅威対策が特に重要な領域です。ATPは、クラウドネイティブなセキュリティ機能を提供し、クラウド上のアプリケーションやデータを保護します。クラウド環境特有の脅威への対策として、クラウドアクセスセキュリティブローカー(CASB)やクラウドセキュリティポスチャ管理(CSPM)などの技術が活用されます。

- クラウドワークロードの保護:クラウド上の仮想マシンやコンテナなどを保護します。

- クラウドデータのセキュリティ:クラウドストレージ上のデータを暗号化し、不正アクセスから保護します。

- クラウドAPIの保護:クラウドAPIへの不正アクセスを防止します。

高度な脅威対策の導入と運用

高度な脅威対策を効果的に運用するためには、適切な導入計画と継続的な監視・改善が不可欠です。最新の脅威情報に基づいて、設定の見直しやアップデートを行う必要があります。また、セキュリティ担当者のスキル向上も重要な要素です。

- 脅威インテリジェンスの活用:最新の脅威情報に基づいて、セキュリティ対策を強化します。

- セキュリティインシデント対応計画の策定:セキュリティインシデントが発生した場合の対応手順を事前に定めておきます。

- 定期的なセキュリティ監査:セキュリティ対策の有効性を検証し、改善を行います。

What is the difference between Gartner EPP and EDR?

Gartner EPPとEDRの違い

Gartnerが定義するEPP(Endpoint Protection Platform)とEDR(Endpoint Detection and Response)の主な違いは、脅威への対応にあります。EPPは主に予防に焦点を当て、既知の脅威からの保護を目的とする一方、EDRは検知と対応に重点を置き、未知の脅威に対しても検知し、対応することを目指します。

EPPとEDRの機能の違い

EPPは、アンチウイルス、ファイアウォール、侵入防止システムなどの機能を統合したプラットフォームです。既知のマルウェアやウイルスを検知してブロックすることに重点を置いており、予防的なセキュリティ対策として機能します。一方、EDRは、高度な脅威検知、インシデントレスポンス、フォレンジック分析などの機能を提供します。既知の脅威だけでなく、未知の脅威や高度な攻撃に対しても検知し、対応するための機能が充実しています。

- EPP:マルウェア対策、ファイアウォール、侵入防止システムなど

- EDR:高度な脅威検知、インシデントレスポンス、フォレンジック分析、挙動分析など

- 主な違い:EPPは予防、EDRは検知と対応に重点

EPPとEDRの導入目的の違い

EPPは、一般的なマルウェアやウイルス感染からシステムを保護することを主な目的として導入されます。比較的低コストで導入でき、多くの企業で既に導入されている基本的なセキュリティ対策です。EDRは、高度なサイバー攻撃からシステムを保護し、攻撃後の対応を迅速化することを目的として導入されます。高度な脅威検知機能により、攻撃の早期発見と迅速な対応が可能となり、被害を最小限に抑えることができます。

- EPP導入目的:一般的なサイバー脅威からの予防

- EDR導入目的:高度なサイバー攻撃からの検知と迅速な対応

- コスト:EPPは比較的低コスト、EDRは高コスト傾向

EPPとEDRのデータ収集と分析の違い

EPPは主にシグネチャベースの検知に依存しており、既知の脅威のパターンを元に検知を行います。一方、EDRは挙動分析や機械学習などの高度な技術を用いて、システム内の活動を監視し、異常な挙動を検知します。EDRはEPPよりも詳細なデータを収集・分析し、より高度な脅威を検知することが可能です。リアルタイムの監視と分析を行うことで、迅速な対応を可能にします。

- EPP:シグネチャベースの検知、比較的少ないデータ収集

- EDR:挙動分析、機械学習、リアルタイム監視、詳細なデータ収集と分析

- 検知能力:EDRは未知の脅威の検知能力が高い

EPPとEDRの対応能力の違い

EPPは主に脅威のブロックに焦点を当てています。脅威を検知したら、感染したファイルの削除やシステムの隔離などの対応を行います。一方、EDRはインシデントレスポンス機能を備えており、脅威が発生した場合、その原因の特定、被害範囲の特定、修復作業などを支援します。EDRは、攻撃後の対応能力がEPPよりも大幅に優れています。攻撃の痕跡調査なども可能になります。

- EPP:脅威のブロック、感染ファイルの削除など

- EDR:インシデントレスポンス、被害範囲特定、修復作業支援、攻撃痕跡調査

- 対応能力:EDRはより高度な対応能力を備えている

EPPとEDRの統合と連携

近年では、EPPとEDRを統合したり、連携させることで、より効果的なセキュリティ対策を実現する動きが強まっています。EPPによる予防とEDRによる検知・対応を組み合わせることで、多層的なセキュリティ体制を構築し、高度なサイバー攻撃にも対応できるようになります。統合されたソリューションは、セキュリティ管理の効率化にも貢献します。相乗効果が期待できます。

- 統合:EPPとEDRの機能を統合したプラットフォーム

- 連携:EPPとEDRを連携させてセキュリティ対策を強化

- メリット:多層的なセキュリティ体制、セキュリティ管理の効率化

Is Microsoft defender the same as advanced threat protection?

Microsoft Defender と Advanced Threat Protection の関係

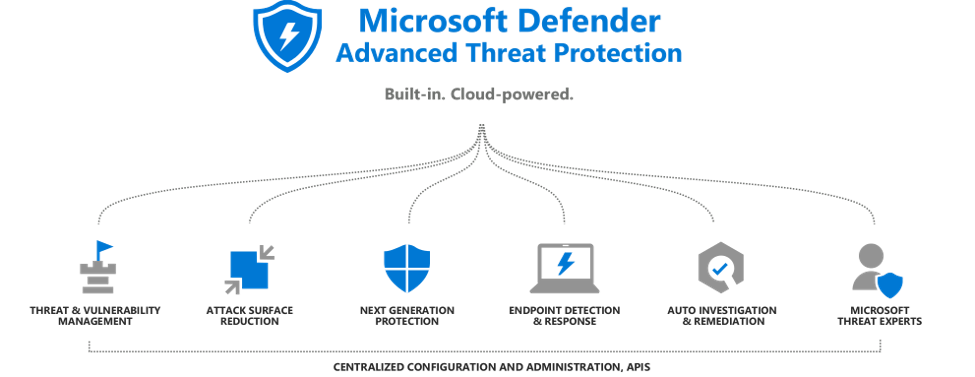

Microsoft Defender と Advanced Threat Protection (ATP) は同一のものではありません。Defender は、Windows オペレーティングシステムに組み込まれた基本的なマルウェア対策ソフトウェアです。一方、ATP は、より高度な脅威から保護するための、より包括的で高度な機能を提供するサブスクリプションサービスです。Defender は基本的な保護を提供しますが、ATP は高度な脅威検知、応答、および予防機能を追加します。つまり、ATP は Defender を拡張し、より強力なセキュリティ対策を提供するものです。

Microsoft Defender の機能

Microsoft Defender は、リアルタイムのマルウェア保護、ウイルス定義の自動更新、疑わしいファイルの隔離など、基本的なセキュリティ機能を提供します。これは、多くの Windows ユーザーにとって十分な保護レベルを提供しますが、高度な脅威やゼロデイ攻撃に対しては脆弱な場合があります。Defender は、基本的なセキュリティ対策として優れたスタートポイントですが、より高度な保護が必要なユーザーには十分ではありません。

- リアルタイムのスキャンと保護

- ウイルス定義の自動更新

- 疑わしいファイルやアプリケーションの隔離

Advanced Threat Protection の機能

Advanced Threat Protection (ATP) は、高度な脅威検出、調査、および対応機能を提供するサブスクリプションサービスです。これは、高度な脅威からの保護を強化するために、Defender の機能を拡張します。ATP は、高度な機械学習アルゴリズムを使用して、未知の脅威を検出し、その影響を最小限に抑えることができます。ATP は、より高度なセキュリティ対策を求める組織や企業に適しています。

- 高度なマルウェア対策

- 脅威の調査と対応

- 脆弱性管理

Defender と ATP の違い

主な違いは、Defender が基本的な保護を提供する一方、ATP はより高度で包括的な保護を提供するということです。Defender は無料であり、Windows にプリインストールされていますが、ATP はサブスクリプションサービスであり、追加料金がかかります。ATP は、高度な脅威検出、応答、および予防機能、より高度な分析とレポートを提供します。どちらを選択するかは、セキュリティニーズと予算によって異なります。

- 価格:Defender は無料、ATP は有料

- 機能:Defender は基本的な保護、ATP は高度な保護

- 対象ユーザー:Defender は個人ユーザー、ATP は企業ユーザー

ATP の追加機能

ATP は、Defender には含まれていない多くの追加機能を提供します。これには、高度な脅威の検出と対応、脆弱性の管理、セキュリティインシデントの調査、および詳細なレポートが含まれます。これらの機能は、組織が高度な脅威から保護され、セキュリティインシデントへの対応を迅速化するために不可欠です。

- 自動調査と対応

- 詳細なセキュリティレポートと分析

- 統合されたセキュリティ管理コンソール

どちらを選択すべきか

個々のユーザーや小規模な企業にとって、Microsoft Defender は十分な保護を提供する可能性があります。しかし、高度な脅威からの保護が必要な大企業や組織は、Advanced Threat Protection を検討する必要があります。これは、より包括的な保護と高度な機能を提供します。最終的な決定は、個々のセキュリティ要件と予算に基づいて行う必要があります。

- セキュリティニーズの評価

- 予算の考慮

- 企業規模とITインフラ

What is ATD in cyber security?

サイバーセキュリティにおけるATDとは

サイバーセキュリティにおけるATD(Advanced Threat Detection)とは、高度な脅威を検知する技術や手法の総称です。従来のシグネチャベースの検知システムでは見逃してしまうような、高度に隠蔽されたマルウェアや攻撃を検出することを目的としています。これは、ゼロデイ攻撃や、ポリモルフィック型マルウェア、高度な標的型攻撃など、既存のセキュリティ対策をすり抜けるような複雑で巧妙な攻撃に対処するために不可欠な技術です。ATDは、機械学習や人工知能、振る舞い分析などの高度な技術を活用し、ネットワークトラフィックやシステムログなどの多様なデータから異常なパターンを検出し、潜在的な脅威を早期に特定しようとします。

ATDにおける機械学習の役割

ATDシステムでは、機械学習アルゴリズムが重要な役割を果たします。大量のデータから学習し、正常な動作パターンと異常な動作パターンを区別することで、高度な脅威を検出します。具体的には、以下のような用途があります。

- 異常検知:ネットワークトラフィックやシステムログにおける異常なパターンを検出します。

- マルウェア検知:既知のマルウェアだけでなく、未知のマルウェアも検出できます。

- 脅威インテリジェンス:最新の脅威に関する情報を活用し、検出精度を向上させます。

振る舞い分析による高度な脅威検知

ATDは、システムやアプリケーションの振る舞いを監視することで、高度な脅威を検出します。これは、マルウェアがシステムに潜伏し、徐々に活動を開始する場合でも、その異常な振る舞いを検知することを可能にします。例えば、ファイルの不正なアクセスや、ネットワークへの不正な接続などを監視し、疑わしい活動を検出します。

- プロセス監視:実行中のプロセスの挙動を監視し、悪意のあるプロセスを検出します。

- メモリ分析:メモリの不正なアクセスや操作を検出します。

- ネットワークトラフィック分析:ネットワークトラフィックのパターンを分析し、異常な通信を検出します。

サンドボックス環境とATD

サンドボックス環境は、疑わしいファイルやアプリケーションを安全に実行し、その振る舞いを分析するために使用されます。ATDシステムは、サンドボックス環境を活用することで、未知のマルウェアの動作を安全に観察し、その特徴を学習することで、より精度の高い脅威検知を実現できます。

- 安全な実行環境:疑わしいファイルを実行してもシステムに影響を与えません。

- 振る舞い分析:マルウェアの動作を詳細に分析できます。

- 脅威情報の収集:新たな脅威に関する情報を収集し、脅威データベースを更新できます。

ATDとセキュリティ情報・イベント管理(SIEM)

SIEMシステムは、セキュリティ関連のログやイベントを収集・分析するシステムです。ATDシステムは、SIEMシステムと連携することで、より包括的なセキュリティ対策を実現できます。ATDシステムが検出した高度な脅威に関する情報をSIEMシステムに送信することで、セキュリティ担当者は、脅威の状況を把握し、適切な対応を取ることができます。

- ログの統合:複数のセキュリティデバイスからのログを統合的に管理できます。

- リアルタイム監視:セキュリティイベントをリアルタイムで監視できます。

- インシデント対応:セキュリティインシデント発生時の対応を迅速化できます。

ATDの限界と課題

ATDは高度な脅威を検出する強力な技術ですが、完璧ではありません。高度に洗練された攻撃や、未知の脅威に対しては、検出が困難な場合があります。また、誤検知が発生する可能性もあります。そのため、ATDシステムを効果的に運用するためには、継続的な改善と更新が必要となります。

- ゼロデイ攻撃への対応:未知の攻撃手法への対応が課題となります。

- 誤検知の削減:誤検知による運用負荷を軽減する必要があります。

- システムの複雑性:高度な技術を必要とするため、運用には専門知識が必要です。

詳しくはこちら

Gartnerの高度な脅威防御に関するレポートはどこで入手できますか?

Gartnerの高度な脅威防御に関するレポートは、Gartnerのウェブサイトから直接入手できます。サブスクリプションが必要な場合もありますが、無料のサンプルや抜粋版が公開されていることもあります。また、Gartnerのアナリストとの面談を予約して、レポートの詳細な内容について直接質問することも可能です。さらに、多くのセキュリティ関連のニュースサイトや業界専門誌でも、Gartnerのレポートに関する概要や分析記事を見つけることができます。

Gartnerの評価で上位にランクインした高度な脅威防御ソリューションの特徴は何ですか?

Gartnerの評価で上位にランクインした高度な脅威防御ソリューションは、人工知能(AI)や機械学習(ML)を活用した高度な脅威検知機能を備えているのが特徴です。エンドポイント検知とレスポンス(EDR)、セキュリティ情報とイベント管理(SIEM)、クラウドセキュリティなど、複数のセキュリティ領域を網羅した統合的なアプローチを採用していることも多く見られます。さらに、自動化された脅威対応や可視性の向上、インシデント対応の迅速化といった点においても高い評価を得ています。

Gartnerの高度な脅威防御に関するレポートは、企業のセキュリティ戦略策定にどのように役立ちますか?

Gartnerのレポートは、企業が最新の脅威状況を理解し、効果的なセキュリティ戦略を策定する上で非常に役立ちます。ベンダーの評価やソリューションの比較を通じて、自社のニーズに最適な高度な脅威防御ソリューションを選択することができます。また、レポートに記載されているベストプラクティスや成功事例は、具体的な導入計画を立案する際に重要な参考資料となります。リスク評価やコスト削減にも役立つ情報が提供されているため、セキュリティ投資の最適化にも貢献します。

高度な脅威防御ソリューションの導入費用と運用コストはどの程度ですか?

高度な脅威防御ソリューションの導入費用と運用コストは、選択するベンダー、機能、規模などによって大きく異なります。一般的に、大規模な企業ほど高額な費用がかかります。導入費用には、ソフトウェアライセンス、ハードウェア、コンサルティングサービスなどが含まれます。運用コストには、保守費用、サポート費用、人件費などが含まれます。Gartnerのレポートやベンダーのウェブサイトなどを参照して、具体的な見積もりを取得することが重要です。